SISTEME DE OPERARE DE RETEA

Scopul cursului. Istoric. Concepte fundamentale

Scopul si utilitatea cursului

Obiectivele acestui curs sunt familiarizarea cu modul in care sunt organizate retelele de calculatoare din punct de vedere al software-ului folosit. Acest curs va prezenta structura ierarhica pe care o folosesc retelele de calculatoare, elementele componente ale unei retele de calculatoare si modul in care se pot administra resursele astfel incat sa se asigure accesibilitatea corespunzatoare a utilizatorilor la aceste resurse, dar sa se asigure si securitatea datelor.

Deoarece aproape in toate domeniile intalnim in ziua de azi retele, mai mici sau mai mari, de calculatoare, acest lucru implica si administrarea resurselor existente. Pe de alta parte, dezvoltarea aplicatiilor care ruleaza in mediile distribuite oferite de retea, implica cunostinte referitoare la modul in care sunt ierarhizate si administrate elementele unei retele. Utilizarea mediilor distribuite mareste riscul unor atacuri asupra datelor si din acest motiv, aplicatiile realizate de programatori trebuie sa includa si elemente de securitate.

Istoria sistemelor de operare de retea

In urma cu aproximativ 45-50 de ani a aparut prima data ideea de a conecta mai multe echipamente de calcul astfel incat informatiile sa poata fi accesibile mai multor utilizatori conectati intr-o retea. Pornind de la conectarea unor terminale slabe ("dumb terminals"), la sistemele mainframe, fenomenul a cunoscut o dezvoltare puternica incepand cu anii '80, odata cu proliferarea retelelor locale LAN.

Dupa ce IBM a introdus in 1981 calculatorul personal, primul pas a fost inlocuirea terminalelor slabe cu noile masini inteligente. O serie de firme au inceput sa produca si sa vanda sisteme de operare de retea tot mai performante.

In 1983 Novell a scos pe piata primul sistem sistem de operare de retea configurabil, denumit NetWare.

In acelasi timp IBM introducea primele facilitati de retea in noile masini. Aceste facilitati erau grupate in NetBEUI care a inclus in el NetBIOS. NetBIOS (Network Basic Input-Output System), este un program care permite aplicatiilor de pe calculatoare diferite sa comunice prin intermediul unei retele locale. NetBEUI (NetBIOS Extended User Interface) permite calculatoarelor personale sa trimita date de la unul la altul fara a fi nevoie de mai mult de mesaj de acceptare pentru a specifica receptionarea datelor.

Pana in 1986 Novell acaparase aproape 95% din piata sistemelor de operare de retea. Protocoalele inventate de Novell sunt IPX (Internetwork Packet Exchange) si SPX (Sequenced Packet Exchange) . Aceste doua protocoale au dominat piata pana in momentul in care Microsoft a introdus protocoalele TCP IP.

Primul sistem de operare de retea pe care Microsoft l-a introdus pe piata a fost Windows for Workgroups (WFWG), dar nu a fost un produs capabil sa depaseasca avantajele oferite de Novell NetWare.

In acelasi timp a aparut pe piata un nou producator numit Banyan Systems. Produsul lor se numeste VINES si a fost unul din cele mai bune sisteme de operare de retea, dar avand dezavantajul unui cost foarte ridicat. Calitatile lui deosebite sunt motivul pentru care US Marine Corps a folosit exclusiv acest sistem in sistemele sale.

Spre sfarsitul anilor '80 Microsoft a inteles importanta sistemelor de operare de retea si a concentrat multe eforturi spre realizarea unui sistem eficient. Astfel a aparut pe piata Windows NT, care a devenit un competitor serios pentru Novell NetWare si a inceput sa acumuleze tot mai mult din piata. Dupa anul 2000, Windows NT a fost inlocuit cu o versiune mai avansata Windows 2000 Server.

Evolutia sistemelor de operare Windows a facut ca o piata dominata de asa numitul grup "big three of the NOS" (Novell-Banyan-Microsoft) sa devina o piata dominata de un singur producator.

(Observatie. Desi se utilizeaza foarte mult si sistemele UNIX, respectiv Linux, ele nu apar in literatura de specialitate ca momente semnificative in evolutia sistemelor de operare de retea. Acest lucru se datoreaza faptului ca aceste sisteme incorporeaza doar solutii si protocoale provenind de la ceilalti trei producatori, oferind doar interfete diferite, fara un aport tehnologic nou).

Concepte

Un sistem de operare de retea este un sistem de operare care are implementate functii de administrare si control al resurselor retelei, asigurand si un nivel acceptabil de securitate a datelor. Datorita marii asemanari cu definitia serverului, vom folosi in continuare si termenul de server pentru a ne referi la un sistem de operare de retea.

Un domeniu este o structura logica, care defineste o limita de securitate care are propriile politici de securitate si care poate avea relatii de incredere cu alte domenii. Utilizarea domeniilor ofera urmatoarele avantaje:

politicile si configurarile de securitate nu trec de la un domeniu la altul, ci se opresc la limitele domeniului;

ajuta la structurarea retelei astfel incat sa reflecte mai bine structura organizatiei;

permite delegarea autoritatii administrative;

fiecare domeniu inmagazineaza doar informatii care se refera la obiectele din domeniul respectiv.

Domeniile sunt unitati replicative. Orice controler de domeniu poate receptiona si replica (copia) modificari ale structurii unui domeniu catre toate celelalte controlere de domeniu. Un domeniu poate fi extins peste mai multe locatii fizice, denumite site-uri. Utilizarea unui singur domeniu simplifica mult efortul de administrare.

Domeniile pot fi grupate in structuri ierarhice care formeaza un arbore de domenii (domain tree). Primul domeniu dintr-un arbore este denumit domeniu radacina. Domeniile urmatoare sunt denumite domenii copil. Domeniul precedent unui domeniu copil este denumit domeniu parinte. Toate domeniile care au un domeniu radacina comun formeaza un spatiu de nume continuu.

Fig.1.1

Acest lucru inseamna ca pentru a forma numele unui domeniu copil se foloseste numele domeniului parinte la care se adauga numele domeniului copil asa cum se vede in fig.1.1.

Mai multi arbori formeaza o padure de domenii (domain forest). Totalitatea domeniilor aflate intr-o padure nu constituie un spatiu de nume continuu. Fiecare arbore poate avea propriul sau spatiu de nume, diferit de al celorlalti arbori asa cum se vede in fig.1.2.

Fig.1.2

Legatura intre diverse domenii se bazeaza pe relatiile de incredere (trust relationship) definite intre ele. Fiecare domeniu are propriul sau controler de domeniu.

O relatie de incredere este o relatie stabilita intre doua domenii, prin care se permite autentificarea resurselor din primul domeniu in al doilea domeniu. O relatie de incredere include doar doua domenii si anume un domeniu de incredere (trusting domain) si un domeniu creditat (trusted domain). Relatia de incredere poate fi una unilaterala (in acest caz un domeniu este domeniul de incredere, iar celalalt este domeniul creditat) sau poate fi o relatie bilaterala (in acest caz, fiecare domeniu este atat domeniu de incredere cat si domeniu creditat pentru celalalt domeniu).

In cadrul unui domeniu se pot defini unitati organizationale. Acestea reprezinta cea mai mica unitate careia i se poate asigna o politica de securitate si i se pot delega drepturi administrative. Un administrator al unei unitati organizationale nu e necesar sa aiba drepturi administrative si in domeniul din care face parte unitatea. De exemplu, putem avea un administrator al serverelor de listare, sau un administrator al unei aplicatii de tip server de baze de date care este folosit doar de compartimentul contabilitate al unei firme.

Un server este o aplicatie care permite administrarea, organizarea si controlul resurselor de retea, prin definirea de politici de acces, drepturi, relatii. Un server este o aplicatie software, care poate rula independent (sub forma unui sistem de operare) pe un calculator sau sub forma unei aplicatii (servere care necesita existenta in prealabil pe calculator a unui sistem de operare preinstalat, de obicei tot un server). In general serverele necesita o configuratie mai puternica a calculatorului pe care vor fi instalate si exista calculatoare construite special pentru a fi utilizate in acest scop. Aceste calculatoare au o parametri si o fiabilitate mai ridicate. In practica sunt numite servere calculatoarele pe care ruleaza un program de tip server, ceea ce nu este chiar corect.

In functie de rolul pe care il indeplineste un server in retea acesta poate fi:

controler de domeniu

server membru

server independent.

Un controler de domeniu este un server care valideaza deschiderea de sesiuni intr-un domeniu. Un domeniu poate contine unul sau mai multe controlere de domeniu. Primul controler de domeniu instalat intr-un domeniu defineste si numele domeniului.

Un server membru este un server care functioneaza intr-un domeniu, este membru al acestui domeni, dar nu valideaza deschiderea de sesiuni de lucru in domeniu. Acest server poate insa valida deschiderea de sesiuni de lucru pe calculatorul local. In general pentru a avea acces la un server membru, un utilizator trebuie sa fie deja autentificat in domeniu de catre un controler de domeniu. In general serverele membru indeplinesc functii cum ar fi servicii de fisiere, de listare, servicii de email si mesagerie, servicii Web, servicii de baze de date, etc. Aceste servicii sunt indeplinite prin intermediul unor servere specifice.

Un server independent este un server care nu este membru al unui domeniu. Serverul independent face parte dintr-un grup de lucru (workgroup), si poate partaja resurse cu alte calculatoare din retea.

O alta clasificare posibila a serverelor este in servere de retea si servere de aplicatie.

Serverele de retea sunt serverele care au ca scop deschiderea sesiunilor de lucru si autentificarea utilizatorilor. Aceste servere au si rolul de a organiza si administra resursele retelelor, si sunt servere de tip sistem de operare.

Serverele de aplicatie sunt serverele care asigura diverse servicii, asemanator cu serverele membru, si sunt servere care necesita pentru instalare existenta unui sistem de operare preinstalat.

Exista o serie intreaga de servere de retea utilizate la ora actuala si cu o raspandire diversa. Printre cele mai utilizate putem aminti Microsoft NT Server 4.0, Microsoft Windows 2000 Server, UNIX si varianta lui mai simplificata Linux, Novel Netware 3.12, Novel Netware 4.1. Exista si alte servere de retea, dar utilizarea lor este mult mai restransa (MPEiX).

Servere de retea

Partitii

Inainte de instalarea unui sistem de operare de tip server de retea trebuie parcurse etape premergatoare de pregatire a hard-disk-ului. Primul pas este realizarea partitiilor. Partitiile reprezinta un segment din capacitatea totala a hard-disk-ului definit ca fiind o zona logica echivalenta unei unitati de stocare independente. Pe un hardisk se pot crea mai multe partitii. O partitie poate folosi intreaga capacitate a hard-disk-ului, in acest caz unitatea logica de stocare este identica cu unitatea fizica de stocare (hard-disk-ul).

Se utilizeaza termenul de partitie sistem (system partition) pentru a descrie partitia activa, de pe care sistemul BIOS al calculatorului incepe incarcarea sistemului de operare. Aceasta partitie este de obicei - dar nu intotdeauna - unitatea C:. Aceasta pertitie contine inregistrarea Master Boot Record si fisierele de sistem care permit sistemului de operare sa preia controlul procesului de incarcare.

O alta partitie utilizata este partitia de incarcare (boot partition), care este partitia pe care se afla stocate fisierele sistemului de operare. Acestea sunt fisierele folosite pentru a completa procesul de incarcare si rulare a sistemului de operare. Partitia de incarcare si partitia sistem pot fi pe aceeasi partitie sau pe partitii diferite.

Pentru a putea utiliza o partitie, inainte de instalarea sistemului de operare, partitia trebuie formatata. Diverse sisteme de operare de retea pot utiliza diverse tipuri de formatari. Exista tipuri de formatari care sunt compatibile cu mai multe sisteme de operare, dar exista si variante compatibile cu un singur sistem de operare. Exemple de tipuri de formatari: NTFS, FAT32, FAT16, etc.

Servicii

Pe parcursul dezvoltarii sistemelor de operare de retea au existat trei servicii importante cerute de utilizatori: folosirea in comun a fisierelor si resurselor, configurabilitate si suport dupa cumparare.

Folosirea in comun a fisierelor (file sharing) este una din cerintele fundamentale adresate oricarui sistem de operare de retea. Pe langa acestea, accesul la imprimante scumpe, la unitati de banda si alte dispozitive scumpe trebuie sa fie disponibil tuturor utilizatorilor.

Configurabilitatea este deasemenea o cerinta importanta. Cu cat o retea devine mai complexa, administrarea si configurarea ei devine mai dificila. Din acest motiv majoritatea administratorilor de retea considera ca introducerea de catre Novell si Microsoft a unei interfete grafice utilizata la configurarea retelei a fost un pas mare inainte si le-a usurat foarte mult munca.

Suportul dupa cumparare este important deoarece la un moment dat se poate ajunge intr-o situatie la care utilizatorul nu gaseste solutie. Un suport rapid si eficient poate rezolva problemele si deschide o portita de acces pe piata a unui sistem de operare.

Orice server de retea include un anumit numar de servicii. Exista un grup de servicii care sunt implementate in toate sistemele de operare de retea si exista servicii specifice numai anumitor servere.

Dintre aceste servicii se pot aminti:

Accesorii si utilitare (Accessories and Utilities). Acestea cuprind programe cu diverse utilitati, cum ar fi Calculator, Clock, utilitare multimedia, jocuri, etc.

Servicii de certificate (Certificate Services). Aceste servici sunt utilizate pentru furnizarea de certificate digitale pentru utilizatorii care vor fi autorizati sa deschida sesiuni in retea. Acest serviciu poate fi folosit pentru a inlocui achizitionarea de certificate de la alte companii, cum ar fi Verisign. Certificatele de securitate sunt utilizate pentru o diversitate de transmisii de securitate avansate, cuprinzand IPSec, EFS, L2TP.

Servicii de indexare (Indexing Servicies). Pentru a permite o cautare rapida se indexeaza continutul hard-disk-ul serverului.

Servicii Internet (Internet Information Services). Aceste servicii reprezinta servicii de tip server pentru HTTP, FTP, Server de Stiri, etc. Pot fi folosite intr-un context intranet sau internet.

Instrumente de administrare si monitorizare (Management and Monitoring Tools). Aceste instrumente cuprind o serie de aplicatii folosite in administrarea resurselor retelei, in monitorizarea evenimentlor si depanarea problemelor care pot aparea. Dintre cele mai folosite instrumente de acest tip sunt capcanele SNMP, Connection Manager, etc.

Servicii de retea (Networking Services), este o componenta care grupeaza principalele aplicatii de sustinere a retelei. Majoritatea subt aplicatii de tip server, cum ar fi DNS, DHCP, WINS.

Servicii de partajere a fisierelor si de listare in retea (Network File and Print Services), sunt servicii care permit partejarea fisierelor si imprimantelor din retea, astfel incat anumite fisiere sau imprimante de pe un calculator sa fie disponibile si altor utilizatori din retea, care deschid sesiuni de lucru pe alte calculatoare. Deasemenea aceste servicii permit si partajarea fisierelor si imprimantelor intre sisteme de operare diferite (Windows, Machintosh, UNIX).

Stocare la distanta (Remote Storage). Aceste servicii permit utilizarea benzilor magnetice ca mediu de stocare dinamica pentru fisierele care sunt utilizate in mod frecvent.

Depanator de scripturi (Script Debugger). Anumite operatii pot fi automatizate, astfel incat sa ruleze automat pe baza unor secvente de comenzi, cuprinse in fisiere denumite scripturi. Pentru a verifica functionarea corecta a scripturilor, sau pentru a corecta erorile generate de acestea se foloseste depanatorul de scripturi.

Servicii de terminal (Terminal Services), sunt servicii de tip servercare permit clientilor care ruleaza un program terminal de tip client sa acceseze serverul si reteaua. Aceste servicii permit ca toate procesele de pe statia unui client sa fie gazduite direct pe server, prelucrarea in partea dinspre client fiind redusa sau chiar absenta.

Prezentarea unor sisteme de operare de retea

2.3.1 Banyan Network Systems

Banyan s-a situat pe o pozitie de lider in domeniul solutiilor pentru companii foarte mari cu sistemul de operare pentru retea denumit VINES. Acest sistem de operare realizeaza o retea transparenta pentru utilizator. Toate resursele existente intr-o retea distribuita, apar utilizatorului ca facand parte dintr-o singura unitate. VINES ofera urmatoarele servicii si aplicatii:

Servicii de directoare si fisiere - Directory Services (serviciu denumit si StreetTalk)

Seviciii de administrare a retelei (Network Management Services)

Servicii de mesagerie inteligenta (Intelligent Massaging Services)

Servicii de .securitate (Security Services)

Toate aceste patru servicii colaboreaza intr-o retea de arie larga (WAN), sau in retele distribuite.

Serviciile de directoare si fisiere sunt nucleul oricarui sistem de operare de retea, iar pachetul de programe de la Banyan, care indeplineste aceste functii este foarte performant. Programul care permite distribuirea serviciilor de directoare si fisiere la toti utilizatorii a fost denumit de VINES StreetTalk. Banyan a dezvoltat StreetTalk cu obiectivul de a standardiza seerviciile de fisiere si directoare. Acest produs permite folosirea in comun a resurselor fisiere si directoare cu alte tipuri de servicii, cum ar fi NFS (Unix), Windows NT File System (NTFS), sasisteme de fisiere de tip mai vechi DOS care foloseau File Allocation Table (FAT). StreetTalk integreaza in mod automat in reteaua existenta, locatiile noii, adaugate in retea. Acest lucru usureaza foarte mult procesul de utilizare si instalare.

O alta facilitate oferita de StreetTalk este existenta acestuia pe toate serverele din retea. Cand un server "cade", serviciile de folosire in comun a fisierelor si directoarelor raman active si disponibile. Fiecare server contine o parte din intregul "puzzle" si informatiile de pe toate serverele sunt combinate de StreetTalk pentru a obtine imaginea intreaga.

StreetTalk este integrat complet in fiecare componenta a sistemului VINES. Serviciile de mail, tiparire si fisiere folosesc cu toate StreetTalk pentru a localiza resursele sau utilizatorii din retea. Daca se adauga in retea un dispozitiv, un utilizator sau o resursa noua, StreetTalk ii asigneaza fiecaruia un nume pe baza caruia va fi identificat in retea.

Una din facilitatile extraordinare ale lui StreetTalk este capacitatea acestuia de a tine utilizatorii activi, chiar daca ei se muta intr-o alta locatie a retelei. Schimbarile in structura unei retele se intampla permanent. StreetTalk ofera administratorului posibilitatea de a lasa o statie de lucru in locatia in care a fost definita initial, chiar daca statia de lucru a fost mutata intr-o noua locatie. Streettalk determina noua locatie imediat ce utilizatorul se loggeaza perima data, si actualizeaza configurasia retelei. Acest lucru salveaza mult din timpul necesar administrarii retelei.

StreetTalk include si un serviciu denumit StreetTalk Directory Assistance (STDA). Acest serviciu permite utilizatorilor sa caute elemente in structura retelei in acelasi mod in care se cauta un numar de telefon in cartea de telefon. STDA organizeaza si listeaza toate componentele retelei in ordine alfabetica.

Serviciile de management ale retelei

Denumirea utilizata de Banyan pentru aceste servicii este VINES Network Managment Services (NMS). Aceste servicii utilizeaza o interfata prietenoasa de tip ferestre, care furnizeaza administratorului informatii utile si actualizate in timp real. Activitatea utilizatorilor, modificarile in retea, stergeri, securitatea, aplicatiile ti performantele retelei sunt elemente care pot fi monitorizate si administrate cu ajutorul NMS.

Impreuna cu aceste servicii se foloseste si serviciul VINES Assistant. Acest serviciu furnizeaza o serie de utilitare folosite la maximizarea performantelor si controlul resurselor retelei de catre administrator. Exista utilitare pentru controlul parolelor, optimizarea retelei si multe altele. Acest serviciu este organizat in forma unui sistem de meniuri, care conduc administratorul pas cu pas prin fiecare operatie.

Servicii de mesagerie inteligente

Serviciile de mesagerie sunt instalate automat si au capacitate de autoconfigurare, lucrand bine si cu programe de e-mail furnizate de alti producatori. Mesageria este integrata complet cu StreetTalk, astfel incat un utilizator trebuie sa fie inregistrat in baza de date StreetTalk pe un singur server. Utilizatorii au acces la mesajele lor din orice loc din retea si pot obtine informatii despre alti utilizatori indiferent de locul in care acestia se afla in retea. Acest lucru este posibil deoarece adresele utilizatorilor sunt administrate doar de StreetTalk. Utilizatorii pot folosi orice program de tip client pentru e-mail, deoarece serviciul de mesagerie VINES stie sa comunice foarte bine cu orice client. Serviciile de mesageruie sunt legat si de NMS astfel incat administratorul poate monitoriza toate mesajele daca este necesar.

Servicii de securitate

Serviciile de securitate sunt transparente pentru utilizator, dar sunt foarte eficiente. Serviciile de securitate in VINES pot securiza fisiere, imprimante, porti de acces (gateways), aplicatii si toate celelalte resurse. Controlul resurselor se face la nivel de server, astfel incat chiar daca un utilizator rau intentionat este conectat fizic la server, nu poate avea acces la o anumita resursa daca nu se afla in lista cu drepturi de acces (Access Rights List (ARL)) pentru serverul respectiv. ARL tine evidenta utilizatorilor autorizati si a resurselor la care acestia au acces.

Standarde acceptate

VINES accepta o mare varietate de standarde si protocoale pentru comunicatie si clienti pentru majoritatea sistemelor de operare.

Printre cele mai importante standarde de comunicatie acceptate sunt: LAN, dial-up, X.25, SNA, TCP/IP, IBM 3270 Gateway. Toate conexiunile intre retele VINES separate geografic sunt suportate, ca si cum ar face parte dintr-un singur sistem.

VINES accepta aplicatii client pentru DOS, Windows, OS/2 si Macintosh. Ca urmare utilizatorii nu sunt obligati sa invete o interfata de retea noua pentru a accesa resursele retelei, ci pot utiliza sistemul de operare cu care sunt obisnuiti.

Puncte tari si puncte slabe

Principalul avantaj al lui VINES este utilizarea serviciului StreetTalk. Utilizarea unei ierarhizari a utilizatorilor si resurselor pe baza numelui a fost prima data folosita in StreetTalk. Acest sistem ofera eficienta si usurinta in configurare. Un alt avantaj este faptul ca suporta conexiuni cu foarte multe platforme de operare, care pot fi astfel incluse in structura de directoare StreetTalk.

Printre principalele dezavantaje se numara faptul ca suporta un numar extreme de redus de dispozitive hardware si nu permite detectia imediata a dispozitivelor hardware noi (nu prezinta facilitati de tip plug-and-play).

Un alt dezavantaj important este suportul tehnic destul de scazut.

2.3.2 Novell NetWare

Initial Novell a fost depasit de Banyan care a introdus serviciul StreetTalk. Eforturile depuse de Novell pentru dezvoltarea serviciilor orientate spre LAN au dus insa la cucerirea primului loc in domeniul sistemelor de operare de retea de catre Novell.

Novell a creat primul sistem de operare de retea care suporta platforme multiple. Deasemenea a creat primul sistem de operare de retea care suporta topologii multiple si variate si posibilitati de routare a datelor intre topologii diferite. Novell a cucerit un segment de piata foarte important prin includerea in sistemul sau de operare a suportului pentru toate versiunile DOS de retea si servicii TCP/IP pentru sisteme Apple.

Facilitati

Serverele Novell au fost optimizate pentru activitati de retea. Principalele servicii oferite de Novell NetWare sunt:

- serviciul de directoare Novell Directory Services (NDS)

- servicii de securitate

- servicii de baze de date

- servicii de mesagerie

- servicii de tiparire

- servicii NetWare Loadable Modules (NLMs).

Dintre cele sase servicii prezentate mai sus NDS este cel care face inca din Novell un competitor serios pentru Microsoft.

Novell Directory Services (NDS)

Serviciul NDS a fost dezvoltat pe baza specificatiilor standardului CCITT X.500, care specifica utilizarea unei structuri ierarhizate pe baza numelui, cu scopul evitarii crearii de obiecte duplicate. Fiecare obiet trebuie sa aiba un nume distinctiv (Distinguished Name (DN)). De exemplu pentru un utilizator al carui nume de utilizator este TOM si care lucreaza in departamentul CERCETARE care este elementul 2345 din organizatie numele distinctiv va fi TOM.CERCETARE.2345. numele de utilizator TOM, fara CERCETARE.2345, este denumit nume distinctiv relativ (Relative Distinguish Name (RDN)).

Fiecare obiect trebuie identificat in mod unic in cadrul arborelui de directoare din NDS. Acest lucru este realizat prin utilizarea locatiei in care se afla obiectul pentru identificarea acestuia. NDS utilizeaza containere pentru a grupa obiectele definite, iar un obiect poate fi inclus in mai multe containere. Obiectele continute intr-un container sunt denumite "leaf objects".

Pentru o ierarhizare mai detaliata se folosesc obiecte intermediare denumite "container objects", care sunt Organization (O), Organizational Unit (OU), Country (C), si [Root]. In general obiectele de tip leaf sunt utilizatori, imprimante, servere, structuri de directoare. Novell foloseste termenul de "leaf object" pentru obiectele care nu mai pot include alte obiecte si "container object" pentru obiecte care pot include si alte obiecte (de tip container sau leaf).

Numarul de obiecte de tip container si leaf care se pot crea este nelimitat. NDS contine 37 de tipuri de obiecte container si leaf predefinite, care pot fi utilizate in administrarea resurselor retelei. Se pot defini tipuri noi de obiecte, care sa fie adaugate structurii NDS.

Structura NDS este reprezentata intr-o interfata grafica la consola utilizatorului ADMIN. Utilizatorul ADMIN se poate conecta in retea de la oricare statie de lucru. Utilizatorul ADMIN poate adauga sau sterge utilizatori, servere, si alte resurse de retea.

NDS este considerat cel mai bun serviciu de directoare existent in prezent. Cu toate eforturile lui Microsoft, serviciile sale de directoare nu sunt inca la fel de bine organizate si orientate spre obiect ca NDS.

Servicii de securitate

In domeniul securitatii Novell este cel care a inventat si introdus in 1983 utilizarea numelui de utilizator (username), a parolei si a profilului de utilizator pentru autentificarea si autorizarea accesului in retea al utilizatorilor. Profilul utilizatorului este stocat pe discul de retea NetWare in forma criptata. Un aspect semnificativ este faptul ca un utilizator chiar daca aceseaza serverul la nivel fizic folosind DOS, Unix, OS/2 sau Windows nu poate avea acces la fisierele care contin profilul utilizatorului. Informatia legata de parola circula de la server la statia de lucru si de la statia de lucru la server in format criptat. Nici chiar administratorul retelei nu poate vedea parolele utilizatorilor, chiar daca poate adauga sau anula permisiunile pe care le are un utilizator. Administratorul poate defini intervalul de timp la care un utilizator trebuie sa isi schimbe parola si restrictii privind lungimea minima a parolei, dar nu poate modifica parola unui unui utilizator.

Permisiunile unui utilizator sunt aceleasi, indiferent daca utilizatorul este conectat de la o statie de lucru sau direct pe server. Toate incercarile de a accesa informatia sau resursele retelei sunt filtrate prin serviciul de securitate al NetWare, care este in stransa legatura cu NDS. Utilizatorii pot accesa doar acele informatii si resurse pentru care exista inregistrari in baza de date a NDS, care le permit accesul. Serviciile de securitate Netware contin foarte putine "gauri", ceea ce a avantajat Novell Netware fata de Windows NT a carui securitate prezinta destul de multe probleme.

Servicii de baze de date

Inca de la inceput Novell a integrat in sistemul sau de operare pentru retele servicii de baze de date intr-un mediu de tip client/server. Aceste servicii ajuta foarte mult dezvoltatorii de aplicatii de tip baze de date. NetWare ofera doua servicii majore de baze de date si anume: NetWare Btrieve si NetWare SQL. NetWare Btrieve este un sistem de baze de date indexate pe baza unei chei si care permite dezvoltarea cu usurinta a aplicatiilor de tip vertical. Btieve ofera utilizatorilor posibilitatea de a accesa inregistrarile din baza de date foarte rapid. NetWare SQL s-a dezvoltat pe baza standardelor de baza ale limbajului SQL. SQL este mai avansat in ce priveste administrarea inregistrarilor decat Btrieve, oferind capacitatea de a accesa inregistrari provenite din platforme si aplicatii diferite.

Si alte aplicatii de tip baze de date pot fi rulate pe serverele NetWare, dar cele doua prezentate mai sus reprezinta cea mai buna alegere.

Servicii de mesagerie

Versiunea NetWare 5.0 a introdus o varianta noua si total revizuita a serviciilor de mesagerie. Novell a numit serviciile sale de mesagerie NetWare Message Handling Service (MHS). MHS poate fi instalat pe un calculator independent din retea (nu e obligatoriu sa fie instalat pe server). In acest fel transmiterea mesjelor nu va fi afectata daca traficul de informatii cu serverul este foarte incarcat. Mesajele se vor transmite in mod eficient de la un punct la altul si fara investitii prea mari. Utilizatorul care trimite un mesaj poate stabili care va fi momentul la care se va transmite mesajul respectiv.

Dezvoltatorii de aplicatii de mesagerie pot obtine de la Novell un kit de utilitare pe care sa le includa in aplicatiile lor pentru a putea fi utilizate in mediul NetWare.

Servicii de tiparire

Serviciile de tiparire native NetWare permit partajarea unui numar de maxim de 16 imprimante pe server de tiparire. Serviciile de tiparire sunt foarte flexibile, permitand existenta in retea a mai multor servere de tiparire. O imprimanta nu trebuie sa fie conectata fizic la serverul de tiparire, ci poate fi conectata si la o statie de lucru. Este obligatoriu ca pe statia de lucru la care este conectata fizic o imprimanta sa fie instalat un program de tip TSR, care sa asigure conexiunea logica cu serverul de tiparire.

Servicii NetWare Loadable Modules (NLMs)

Aceste servicii au fost introduse in versiunea 3.12 si au devenit una din cele mai importante componente ale NetWare. Aceste servicii reprezinta o interfata de programare, care permite aplicatiilor de tip client/server sa fie incarcate si executate sub forma unor module incarcabile. Avantajul acestor module este faptul ca ele pot fi pornite sau oprite fara a fi necesara restartarea serverului. Administratorul retelei poate crea fisiere de tip batch care sa incarce sau sa descarce modulele atunci cand este necesar.

Standarde suportate

NetWare accepta o mare varietate de standarde.

Dintre standardele de comunicatie acceptate se pot aminti: LAN, dial-up, X.25, SNA, ISDN, T1, TCP/IP, IBM 3270 Gateway.

Deasemenea Novell furnizeaza o gama larga de echipamente de tip router si de tip comutator (switch), care permit conectarea fizica a statiilor de lucru, serverelor si a retelelor separate geografic.

NetWare suporta aplicatii client pentru sistemele de operare DOS, Windows, Unix si Macintosh.

Puncte tari si puncte slabe

Cel mai mare avantaj al NetWare este faptul ca poseda cel mai bun software de tiparire si administrare a fisierelor si directoarelor (NDS). Un alt avantaj este numarul mare de utilitare foarte puternice pe care le ofera la nivelul retelelor de nivel entreprise.

Un dezavantaj important in comparatie cu sistemele de la Microsoft este suportul slab pentru serverele de aplicatii, si nivelul scazut al posibilitatilor de monitorizare a performantelor retelei, din acest motiv optimizarea fiind destul de dificila.

2.3.3 Microsoft Windows NT

Windows for Workgroups a fost doar un pas intermediar intre Windows 3.0 si Windows95. Introducerea capacitatilor IPX/SPX si TCP/IP in Windows95 a fost prima incercare impresionanta a lui Microsoft de a crea un produs pentru retele. Intre timp utilizatorii au decis ca utilizarea unei interfete grafice si capacitatea de a administra si utiliza aceste aplicatii in retea este mult mai importanta decat stabilitatea retelei.

Microsoft a continuat dezvoltarea sistemului sau de operare, bazat pe interfata grafica a lui Windows95 si a lansat pe piata Windows NT. Initial a existat o problema importanta; multe aplicatii care functionau in DOS sau Windows95 nu puteau fi rulate in NT 3.51. Aceste probleme au fost rezolvate in mod satisfacator in versiunea NT 4.0, dupa a carui lansare Novell a inceput sa piarda vertiginos din segmentul de piata pe care il detinea in domeniul sistemelor de operare de retea. In scurta vreme NT a devenit cea mai buna alegere pentru un sistem de operare de retea.

Facilitati

Numarul de facilitati introduse de Microsoft in NT este impresionant, de aceea vom enumera doar o parte din ele.

Interfata grafica a usurat foarte mult administrarea si utilizarea. Pentru a face fata concurentei toti producatorii de sisteme de operare de retea au trebuit sa introduca aceasta facilitate in sistemele lor.

Utilizarea "vrajitorilor" (wizards) de administrare a simplificat procesul administrarii, conducand administratorul in mod automat prin pasii necesari fiecarei proceduri.

Monitorizarea retelei a permis analiza diferitelor elemente si optimizarea performantelor sau depanarea rapida a problemelor si situatiilor critice.

Editorul de politici si profile a oferit posibilitatea de a crea medii de lucru personalizate pentru fiecare utilizator indiferent de locul din care utilizatorul initiaza o sesiune de lucru.

Managerul de procese (Task Manager) permite monitorizarea si administrarea proceselor care ruleaza pe sistem.

Serverul Internet (Internet Information Server) ofera posibilitatea de a folosi serverul NT ca un server de servicii pentru Internet sau Intranet, furnizand servicii de tip WWW, FTP, stiri, etc.

Protocolul Point-to-Point Tunneling (PPTP) a oferit posibilitatea de a folosi reteaua Internet la crearea de retele virtuale private (VPN), legaturi intre un PC client si server, care pot suporta o multitudine de protocoale prin conexiuni TCP/IP.

Din multitudinea de facilitati se mai pot aminti Index Server, Cluster Server, Server Multi-Processor, Message Queue Server.

Standarde suportate

NT suporta aproape toate standardele existente.

Dintre standardele de comunicatii suportate se pot aminti LAN, dial-up, X.25, SNA, SDLC, ISDN, T1, TCP/IP, IBM mainframe.

NT ofera clienti pentru sisteme de operare DOS, Windows, OS/2, Unix si Macintosh.

Securitatea sistemului

Prima versiune de Windows NT a avut o securitate limitata doar la utilizarea parolei de acces in retea. Fisierele si directoarele nu aveau insa nici o protectie si puteau fi vazute, modificate sau sterse de oricine avea acces in retea. Introducerea sistemul de fisiere NTFS a schimbat radical insa acest lucru. Administratorul de retea poate configura nivelul de securitate pentru orice utilizator atat la nivel de domeniu, cat si la nivel de statie.

Administratorul poate atribui utilizatorilor drepturi de securitate in mod virtual pentru orice element al retelei.

Se pot crea politici de securitate foarte avansate si pentru parolele utilizate, administratorul putand sa impuna restrictii privind durata de valabilitate a unei parole, dimensiuni minime, obligativitatea schimbarii parolei la anumite intervale de timp, etc.

Puncte tari si puncte slabe

Unul din marile avantaje este faptul ca NT suporta mai multe platforme decat orice alt sistem de operare de retea.

Un al doilea avantaj important este suportul tehnic foarte avansat, avantaj care a contribuit mult la surclasarea lui Novell.

Al treilea avantaj consta in fondurile foarte mari alocate cercetarii si dezvoltarii produsului in sine , al aplicatiilor pentru NT si a diverselor utilitare, care usureaza foarte mult munca de administrare.

Configurarea si administrarea accesului la resurse

Grupuri si utilizatori

Toate elementele componente ale unei retele reprezinta resursele acelei retele. Aceste resurse trebuie puse la dispozitie, iar accesul la acestea trebuie controlat. Accesul este controlat prin intermiediul unei liste de control al accesului discretionar (Discretionary Access Control List (DACL)).

Utilizatorii sunt persoane carora li se acorda accesul la resursele retelei si sunt identificati pe baza numelui si a unui identificator unic (security ID (SID)), atribuit la crearea utilizatorului. Identificatorul SID este unic; daca utilizatorul este sters si creat din nou cu acelasi nume de utilizator, noul SID va fi diferit de cel anterior. Echivalent cu termenul de utilizator se utilizeaza si temenul de cont de utilizator. Utilizatorii locali deschid sesiuni de lucru pe calculator, iar serverul le valideaza local, in propria sa baza de date de securitate.

Accesul la resurse ar putea fi acordat pe baza numelor de utilizatori. Aceasta metoda nu este prea eficienta. Sa presupunem ca avem un departament de cercetare in care avem 30 de angajati. Pe server exista 20 de directoare care sunt folosite doar membrii departamentului cercetare. Pentru a da dreptul de accesare celor 20 de directoare, tuturor celor 30 de utilizatori, ar trebuie facute 600 de intrari in DACL. Daca un utilizator pleaca sau daca apare un utilizator nou este necesar un volum considerabil de munca pentru actualizarea DACL. O solutie pentru a reduce acest volum mare de munca este crearea unui grup de utilizatori cu un nume sugestiv, de exemplu "Cercetare", si realizarea inregistrarilor de acces doar pentru acest grup. Se reduce astfel numarul de inregitrari de la 600 la 20. Plecarea sau venirea unui nou utilizator implica doar adaugarea sau scoaterea utilizatorului din grup.

Grupurile locale sunt utilizate pentru a controla accesul la resursele retelei de pe anumite calculatoare. Pe un server sau pe o statie de lucru, grupurile locale fac parte din modelul de securitate local al calculatorului.

In afara grupurilor locale mai exista trei tipuri de grupuri si anume, grupurile universale, grupurileglobale si grupurile locale ale domeniului. Aceste trei tipuri de grupuri se gasesc doar pe controlerele de domeniu.

Grupurile universale pot fi formate din membrii (utilizatori, grupuri sau calculatoare) din orice domeniu din cadrul unei paduri. Aceste grupuri pot fi utilizate pentru a acorda accesul la orice resurse din cadrul padurii.

Grupurile globale pot contine grupuri globale sau utilizatori din domeniul in care sunt create si pot fi adaugate in orice grupuri universale sau grupuri locale ale domeniului din cadrul padurii.

Grupurile locale ale domeniului pot contine grupuri globale din domeniul in care sunt create, grupuri universale din cadrul padurii sau membrii ai padurii. Aceste grupuri sunt utilizate pentru a acorda acces numai la resursele domeniului, in omeniul in care ele exista.

Utilizarea grupurilor este recomandata, fata de utilizarea conturilor individuale de calculator sau de utilizator.

Administratorul de domeniu este un utilizator cu drepturi depline, care are capacitatea de a administra fiecare server din cadrul domeniului. Administratorul de domeniu poate acorda sau revoca altor utilizatori drepturi de administrare si acces la anumite resurse ale retelei. Un administrator local este un utilizator care are drepturi depline doar la nivelul calculatorului pe care deschide o sesiune de lucru.

Pentru acordarea accesului la resursele unui server se respecta urmatoarele reguli:

a) Utilizatorii domeniului sunt adaugati in grupurile universale, globale sau locale ale domeniului. Aceste grupuri sunt asemanatoare grupurilor create pe un server, dar spre deosebire de grupurile locale, acestea pot deveni membre ale altor grupuri.

b) Grupurile locale sunt create pe fiecare server, cu scopul de a grupa utilizatorii care au nevoie de aceleasi drepturi pentru a indeplini functii sau de aceleasi permisiuni pentru a accesa resursele de pe server.

c) Utilizatorii locali, grupurile globale si grupurile universale pot fi utilizate pentru popularea grupurilor locale de pe un server

d) Utilizatorii locali sunt creati numai daca acel utilizator nu trebuie sa aiba acces la nici o resursa din intregul domeniu, ci numai la resursele locale ale calculatorului.

e) Dupa crearea utilizatorilor si grupurilor se acorda permisiunile de accesare a resurselor.

Acordarea si controlul accesului la date

Unul din rolurile importante indeplinite de un server este acela de server de fisiere. Functia principala a unui server de fisiere este de a oferi acces centralizat la date pe cuprinsul unei retele. El este astfel disponibil oricui are acces fizic la retea. Utilizarea serverului de fisiere permite schimbul electronic, usor si eficient de date intre diversi utilizatori, prin intermediul retelei, fara a fi necesara utilizarea unor medii externe de transfer al datelor. Datele sunt stocate intr-o locatie centralizata organizate ierarhic intr-o structura de directoare. Pentru a oferi accesul la datele dintr-un anumit director, acesta trebuie partajat (sharing).

Pentru a putea partaja directoare sau fisiere un utilizator trebuie sa aiba drepturi echivalente cu cele ale unui administrator, sau sa fie membru al unui grup care are drepturi de partajare.

Accesul la resursele unui server este controlat in intregime de modelul de securitate local, inidferent daca ne aflam in interiorul sau in afara contextului unui domeniu. Cand un server devine membru al unui domeniu, la grupul administratorilor locali se adauga grupul administratorilor de domeniu, din domeniul la care a aderat.

Accesul din retea la un director partajat este controlat prin intermediul unei liste de control al accesului discretionar (DACL). DACL contine inregistrari ale utilizatorilor sau grupurilor si permisiunile pe care acestia le au de a accesa datele. Permisiunile la nivel de partajare controleaza doar accesul la date prin intermediul retelei. Daca un utilizator deschide o sesiune de lucru direct pe serverul local (daca are dreptul de a deschide astfel de sesiuni), utilizatorul poate accesa toate datele existente pe serverul local. Acest mod de acces se numeste Full Control.

In cazul accesarii datelor din retea, unui utilizatori sau grup i se pot atribui trei niveluri de acces si anume: nivelul Full Control, nivelul Change sau nivelul Read. Nivelul Full Control permite utilizatorului acces si control deplin asupra fisierelor. Utilizatorul poate citi, modifica sau sterge fisiere si poate sa si modifice permisiunile pentru accesul la fisiere din retea. Nivelul Change permite utilizatorului citirea, modificarea, stergerea fisierelor, dar nu permite modificarea permisiunilor. Nivelul Read permite doar vizualizarea si deschiderea fisierelor in regim read-only. Fisierele cu permisiune Read pot fi copiate in alta locatie, de unde pot fi modificate.

Administratorul unei retele poate acorda permisiuni diferite pentru fiecare utilizator si grup, in functie de securitatea necesara si de necesitatile utilizatorului.

Permisiunile acordate utilizatorilor si grupurilor sunt cumulative. Daca un utilizator se afla pe o lista explicit si implicit, ca membru al unuia sau mai multor grupuri, permisiunile pe care le are utilizatorul respectiv sunt reprezentate de cumularea permisiunilor individuale si ale grupurilor din care face parte. Administratorul poate acorda sau refuza un anumit nivel de acces. Principiul folosit in acordarea permisiunilor este principiul maximei prudente. Acest principiu inseamna ca refuzul unui acces are intaietate fata de acordarea unui acces. Din acest punct de vedere este mai eficient sa i se refuze unui utilizator un nivel acces, decat sa nu ii fie acordat. Refuzul accesului este util mai ales in cazul in care vrem sa restrictionam accesul la anumite date doar pentru un singur utilizator care este membru al unui grup care are acces la datele respective. Pentru acest utilizator accesul este refuzat in mod explicit.

Depanarea partajarii

Una din problemele care pot aparea in urma partajarii, este imposibilitatea unui utilizator de a acesa anumite date. Cauzele care pot genera aceste probleme pot fi impartite in trei categorii principale:

probleme legate de utilizator,

probleme legate de permisiuni,

probleme legate de retea.

Problemele legate de utilizator pot proveni din faptul ca utilizatorul a cautat datele pe un server gresit, sau a scris gresit denumirea partajarii din retea pe care o cauta. Problema se rezolva prin verificarea scrierii corecte a partajarii de catre utilizator.

Problemele legate de permisiuni necesita un efort mai mare de depanare. Primul pas consta in verificarea dreptului utilizatorului de a avea acces la datele respective. In al doilea rand trebuie verificate permisiunile cumulate. E posibil ca utilizatorul sa fie membru al unui grup care are un anumit nivel de permisiuni, dar pentru utilizator permisiunile respective sa fie refuzate in mod explicit.

Problemele de retea sunt cel mai dificil de rezolvat. Aceste probleme pot proveni din legaturile existente (cablul de retea), din probleme ale driverelor sau configurari gresite, sau e posibil ca directorul sau fisierul cautat sa nu fie partajat. O alta sursa a acestei probleme poate fi faptul ca serviciile de retea au fost oprite.

Cele mai mari dificultati nu sunt generate insa de lipsa accesului la date ci de un acces prea mare al unor utilizatori, care pot accesa date la care nu ar trebui sa aiba acces si pe care le pot modifica sau sterge.

Una din caracteristicile partajarii este capacitatea de partaja directoarele dintr-un arbore director la diferite niveluri. In momentul cand este vizualizata structura de directoare local, toate directoarele si fisierele sunt vizibile. Acest lucru nu mai este valabil cand se face vizualizarea din retea. Un director poate fi partajat la un anumit nivel, iar directoarele din interiorul acestui director pot fi partajate la alt nivel. Acest lucru poate crea o portita de acces care sa reduca eficienta securitatii datelor.

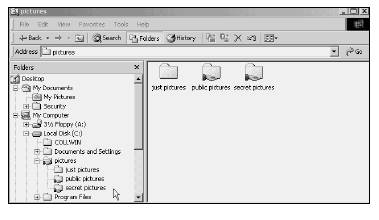

Exemplu. Se considera structura de directoare prezentata in Fig.3.1. (vizualizarea locala).

Fig3.1

In aceasta structura, directorul Pictures este partajat la nivelul Read, iar directorul Secret Pictures este partajat la nivel Full Control.

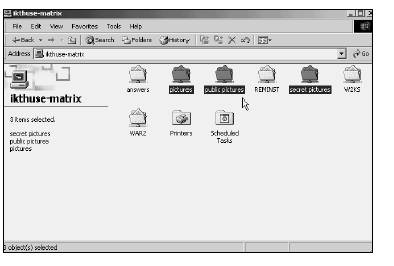

In Fig.3.2. apare modul in care este vizualizata aceasta structura din retea.

Fig.3.2.

Daca un utilizator acceseaza directorul Secret Pictures prin intermediul directorului Pictures permisiunile lui vor fi doar de tip Read. Daca acceseaza directorul Secret Pictures in mod direct, permisiunile vor fi de tip Full Control.

Configurarea si controlul accesului local. Sistemul de fisiere NFS si NTFS

Asa cum am vazut, partajarea lasa inca o serie de date neprotejate. Pentru a proteja fisierele si in cazul accesului local la server se folosette sistemul de fisiere NFS (Network File System). Acest sistem de fisiere are capacitatea de a proteja local fisierele si directoarele. Una din variantele acestui sistem este sistemul de fisiere NTFS, folosit de sistemele de operare Windows NT si Windows 2000.

Din motive de securitate este recomandata formatarea unitatilor de hard-disk de pe servere cu un sistem de fisiere care poate asigura atat protectia locala cat si in retea. In cazul instalarii unor servere multisistem (de exemplu Windows 2000 si Linux), pot interveni incompatibilitati intre sistemele de fitiere si in acest caz trebuie aleasa o varianta a sistemului de fisiere compatibila.

Configurarea si intretinerea securitatii fisierelor si directoarelor locale se realizeaza intr-un mod asemanator celui pentru securitatea partajata. O diferenta imporatnta este faptul ca in cazul securitatii locale configurarea se poate face si la nivel de fisier, in timp ce partajarea este limitata la directoare. Pe de alta parte, securitatea locala este si mostenita de orice element aflat in interiorul containerului configurat. Mostenirea permisiunilor inseamna ca o permisiune acordata unui director va fi activa pentru toate subdirectoarele si fisierele din acel director, chiar daca pentru subdirector sau fisier permisiunea respectiva a fost refuzata in mod explicit, deci permisiunea este transmisa in cascada la toate fisierele si directoarele din ierarhie, incepand de la directorul in care se aplica. In plus, atunci catnd se creaza un fisier sau director nou, acesta va mosteni permisiunile directorului parinte. Una din cele mai importante diferente, este ca securitatea locala permite un numar mai mare de nivele de securitate decat partajarea.

Nivelele de securitate care pot fi configurate intr-un sistem NTFS sunt:

Traverse Folder Execute File. Acest nivel acorda sau refuza utilizatorilor dreptul de a traversa (de a deschide) printr-un director la care nu are acces, pentru a ajunge la un director sau fisier la care are acces. La nivel de fisier permite sau refuza dreptul de a lansa in executie sau de a deschide fisierul.

List Folder Read Data. Acorda sau refuza utilizatorului dreptul de a lista continutul directorului sau dreptul de a deschide pentru citire un fisier.

Read Attributes. Permite sau refuza dreptul de a vizualiza atributele unui director sau dosar. Aceste atribute sunt definite de sistemul de fisiere.

Read Extended Attributes. Permite sau refuza dreptul de a vizualiza atributele speciale ale unui director sau dosar. Aceste atribute sunt definite de diverse aplicatii si difera de la o aplicatie la alta.

Create Files/Write Data. Permite sau refuza dreptul de a crea noi fisiere sau de a edita (modifica) fisierele existente.

Create Folders/Append Data. Permite sau refuza dreptul de a crea directoare noi sau de a adauga date unui fisier exitent (fara a modifica datele care exista deja).

Write Attributes. Permite sau refuza dreptul de a modifica atributele unui director sau fisier.

Write Extended Attributes. Permite sau refuza dreptul de a modifica atributele speciale ale unui director sau fisier.

Delete Subfolders and Files. Permite sau refuza dreptul de a sterge directoare si fisiere dintr-un director.

Delete. Permite sau refuza dreptul de a sterge directorul sau fisierul caruia ii este aplicata.

Read Permissions. Permite sau refuza dreptul de a vizualiza permisiunile care au fost configurate pentru un director sau fisier.

Change Permissions. Permite sau refuza dreptul de a modifica permisiunile care au fost configurate pentru un director sau fisier.

Take Ownership. Permite sau refuza dreptul de a deveni proprietarul unui director sau fisier. Proprietarul poate modifica oricand toate permisiunile acordate unui director sau fisier.

Pentru a simplifica munca de configurare aceste nivele de securitate au fost grupate in 6 grupe de permisiuni speciale. Aceste grupe sunt:

Full Control. Include toate nivelele de securitate

Modify. Include toate nivelele cu exceptia Delete Subfolders and Files, Change permissions si Take Ownership.

Read & Execute. Include toate permisiunile de tip Read si cele de tip Execute.

List Folder Contents. Este identic cu Read & Execute, dar se aplica numai la directoare.

Read. Include numai permisiuni de citire de tip Read.

Write. Include toate permisiunile de scriere si creare. Nu permite schimbarea permisiunilor (Change permissions).

Sistemul de fisiere distribuit (Dfs)

In cazul unei retela in care exista mai multe servere de fisiere si multe partajari pe fiecare server, poate aparea dificultatea de a gasi un anumit fisier.

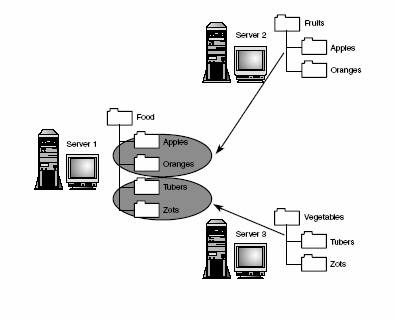

Sistemul Dfs permite colectarea unui numar de puncte de partajare intr-un arbore virtual. In acest fel, un utilizator vede toate directoarele si fisierele organizate intr-un singur arbore, ca si cum toate elementele s-ar afla pe un singur calculator.

Fig.3.3

Dupa cum se vede in Fig.3.3, directoarele distribuite pe serverele 2 si 3, apar in urma folosirii Dfs ca fiind localizate pe un singur server (serverul 1) sub un singur director.

Pentru a utiliza Dfs este necesar ca serviciul Dfs sa fie instalat si activat. Pasii necesari configurarii unui sistem Dfs sunt:

partajarea directoarelor de pe unul sau mai multe servere

crearea unei radacini Dfs

adaugarea de noduri copil Dfs (legaturi) la radacina Dfs.

Exista doua tipuri de sisteme Dfs; sisteme Dfs autonome si sisteme Dfs bazate pe domeniu.

In cazul unui sistem Dfs autonom, administrarea sistemului Dfs este controlata de un server care nu are incorporat nici un sistem de redundanta. Din acest motiv, oprirea serverului care controleaza sistemul Dfs, face ca acesta sa devina inaccesibil. Chiar daca o legatura Dfs este dezactivata, ea este totuti vizibila pentru utilizator, dar cand acesta incearca sa o acceseze, va aparea un mesaj de eroare. Sistemul Dfs autonom nu este tolerant la defecte.

In cazul sistemeleor Dfs bazate pe domeniu se elimina dezavantajele sistemelor Dfs autonome. In acest caz este obligatoriu ca serverul care gazduieste radacina Dfs sa faca parte dintr-un domeniu. Acest sistem este tolerant la defecte. Redundanta este asigurata prin realizarea de copii ale radacinii Dfs pe alte servere.

Controlul accesului la siturile Web

Pentru a permite accesul la date prin intermediul siturilor Web este necesar ca pe server sa fie instalate si sa ruleze servicii de publicare a datelor in intranet sau in Internet. Accesul la date prin intermediul sitului Web poate fi controlat prin una din modalitatile urmatoare:

schimbarea portului TCP,

modificarea permisiunilor de acces,

schimbarea permisiunilor de executie pentru scripturi si programe,

schimbarea metodelor de autentificare,

adaugarea de restrictii in adresa IP si denumirea domeniului,

adaugarea de certificate ale serverului pentru transmisiunile din stratul Secure Sockets Layer (SSL),

autentificarea utilizatorilor prin certificate.

Protocolul TCP permita utilizarea a peste 65000 de porturi pentru a efectua o transmisiune. In mod implicit sunt asociate anumite porturi pentru diferite transmisiuni. Pentru a mari securitatea unui sistem, portul asociat implicit poate fi schimbat. Pentru transmisii Web se foloseste in mod implicit portul 80. Daca schimbam numarul portului implicit, un utilizator din afara retelei, care doreste sa acceseze datele din retea, trebuie sa cunoasca portul stabilit si sa il specifice in adresa. Exemplu: daca am schimbat portul 80 cu 864 si adresa URL a sitului nostru este www.siteulmeu.ro, atunci pentru a avea acces un utilizator va folosi adresa www.siteulmeu.ro:864.

Modificarea permisiunilor de acces permite controlul si restrictionarea accesului la situl Web. Din acest punct de vedere, utilizatorilor li se pot limita drepturile de exemplu, doar la citirea datelor.

Una din permisiunile care poate fi limitata este dreptul de a executa anumite scripturi sau programe. In acest fel utilizatorul nu poate invoca rularea unor scripturi sau programe pe situl Web, rulare care ar putea produce rezultate dezastruoase.

Metodele de autentificare sunt o solutie de securizare a accesului mai avansata. Utilizatorii pot fi fortati sa furnizeze un nume si o parola inainte de a primi acces la date. Autentificarea din punct de vedere Web poate ave doua niveluri: anonim si autentificat. Acesul anonim nu este foarte restrictiv si nu necesita o parola si confirmarea identitatii utilizatorului. Pentru acces autentificat, confirmarea prin nume si parola a identitatii utilizatorului este obligatorie.

Restrictionarea accesului la un site Web se poate face si prin specificarea adreselor IP sau a numelor de domeniu pentru care se permite sau se refuza accesul. Deyavantajul acestei restrictionari consta in faptul ca un utilizator poate accesa situl Web doar de pe statia cu adresa IP permisa, si nu mai are acces daca se muta la alta statie.

Ideea utilizarii unui certificat consta in dovedirea identitatii unei entitati pe baza unui certificat sau semnatura digitala, obtinuta de la un furnizor de certificate autorizat. Un furnizor foarte folosit este Verisign, dar certificatele pentru o retea pot fi furnizate si de administratorul local al retelei, daca nu este necesara o securitate de nivel foarte ridicat. Utilizarea certificatelor de client permite autentificarea unui utilizator fara a fi necesara furnizarea unei parole. Utilizarea certificatelor permite criptarea transmisiilor prin intermediul stratului SSL.

Profilurile de utilizator

In retelele care sunt instalate in cadrul unor firme mari nu se mai aplica ideea conform careia fiecare utilizator are calculatorul sau nu mai este adevarata. Din acest punct de vedere putem avea mai multe situatii diferite:

un utilizator poate deschide sesiuni de lucru de pe mai multe calculatoare diferite

de pe acelasi calculator pot fi deschise sesiuni de lucru de catre utilizatori diferiti

Pentru a nu ingreuna operarea de catre utilizatori cu o pregatire mai sumara in domeniul informatic, este foarte util ca aspectul (desktop, icoane, meniuri, mapari, etc) sa fie identic pentru utilizatorul respectiv, indiferent de calculatorul pe care acesta deschide o sesiune de lucru. Conceptul utilizat pentru a realiza acest lucru este profilul de utilizator. Profilul de utilizator stocheaza configuratii ale suprafetei de lucru pentru fiecare utilizator. Aceste configuratii sunt incarcate atunci cand un utilizator deschide o sesiune de lucru pe un calculator.

Profilurile de utilizator pot fi clasificate in profile locale, profile hoinare si profile obligatorii.

Profilurile locale sunt stocate pe un anumit calculator si sunt disponibile numai de pe acesta. Ele sunt create automat pentru fiecare utilizator care deschide o sesiune de lucru si retin configuratia suprafetei de lucru de la o sesiune la alta. La prima deschidere a unei sesiuni de lucru de catre un utilizator nou se copiaza un profil prestabilit caruia i se aplica configuratiile din profilul All Users intr-un profil care primeste numele de utilizator al utilizatorului.

Profilurile hoinare sunt stocate intr-o locatie centrala (pe un server) si sunt accesate atunci cand un utilizator deschide o sesiune de lucru pe un calculator activat pe un domeniu. Indiferent de calculatorul de pe care utilizatorul va deschide sesiunea de lucru profilul va fi incarcat de pe server si va fi identic. Acest profil da impresia ca se "plimba" dupa utilizator. Modificarile suprafetei de lucru sunt retinute la inchiderea sesiunii de lucru si sunt aplicate la urmatoarea deschidere a unei sesiuni de lucru. Contul utilizatorului trebuie configurat de administrator astfel incat acesta sa cunoasca cale spre profilul utilizatorului aflat in retea.

Profilurile obligatorii sunt profiluri hoinare care au fost desemnate numai pentru citire. Atunci cand sunt aplicate profiluri obligatorii, modificarile efectuate pe parcursul unei sesiuni de lucru la suprafata de lucru nu sunt retinute, astfel ca ele nu mai apar la deschiderea urmatoarei sesiuni de lucru. Aest tip de profil este recomandat pentru cazul in care se doreste ca el sa fie accesat de mai multi utilizatori si cand nu este bine ca fiecare utilizator sa poata sa il modifice. Poate fi asociat grupurilor de utilizatori.

Atunci cand nu exista un profil de utilizator specificat in retea (hoinar) se deschide un profil local (daca exista).

Salvarea starii sistemului si a datelor

Efectuarea salvarilor de siguranta periodice are o importanta foarte mare. Atat datele cat si starea sistemului sunt expuse riscului de a fi pierdute fie in urma unor atacuri rauvoitoare din interior sau exterior, fie in urma unor greseli de operare, fie in urma unor defectiuni ale unitatilor de stocare (hard-disk-uri). Copiile de siguranta permit restaurarea starii sistemului si a datelor, cu un efort minim. In functie de volumul de date si de tranzactii efectuate in unitatea de timp se poate stabili intervalul optim la care sa se efectueze o copie de siguranta. Acest interval poate varia de la cateva minute (in cazul sistemelor bancare, unde se efectueaza multe tranzactii in unitatea de timp si datele sunt foarte sensibile) pana la o saptamana. Salvarile de siguranta se pot face si la intervale de timp mai mari de o saptamana, dar acest lucru nu este recomandat.

Salvarile de siguranta se pot face pe hard-disk sau pe unitati specializate de salvare, care folosesc ca si mediu de stocare banda magnetica. In cazul in care copia de siguranta este stocata pe hard-disk este recomandat ca hard-disk-ul care contine aceasta copie sa fie un alt hard-disk fizic decat cel care contine datele salvate (nu este recomandata utilizarea unei partitii de pe acelasi hard-disk fizic care contine si datele). Din punct de vedere al software-ului folosit, acesta poate fi un utilitar de salvare furnizat de sistemul de operare (in prezent toate sistemele de operare de retea au incluse si utilitare de salvare) sau pentru a obtine performante mai ridicate se poate folosi un server de salvare.

In momentul realizarii unei salvari de siguranta se poate opta pentru a salva toate datele sau doar anumite date, doar starea starea sistemului sau combinatii ale situatiilor percedente.

Orice program destinat salvarilor de siguranta este constituit din doua module importante si anume: modulul de programare si realizare a salvarilor de siguranta si modulul de cautare si restaurare a datelor salvate.

Configurarea si intretinerea programelor de salvare nu poate fi facuta de orice utilizator, ci numai de administratorul de sistem sau de utilizatorii cu drepturi echivalente. Administratorul poate crea un grup al operatorilor care au dreptul de a configura si intretine programele de creere a copiilor de siguranta si sa adauge utilizatori in acest grup.

O prima clasificare a tipurilor de salvari de siguranta este in salvari online, salvari nearline si salvari offline.

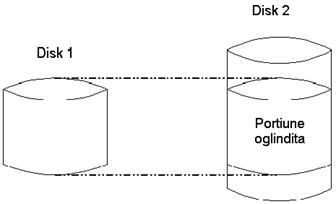

Salvarile online se refera la utilizarea unui mediu de salvare care permite accesul constant si instant la date. Un astfel de mediu este hard-disk-ul. Acest tip de salvare este usor de implementat si se refera la pastrarea unor copii de tip oglinda" a continutuklui unui hard-disk sau doar a datelor importante. Desi este rapida si usoara, costurile implicate sunt mari, deoarece jumatate din resursele de stocare instalate intr-un sistem sunt folosite pentru a tine copii ale datelor.

Salvarile nearline se refera la medii de stocare care nu sunt in permanenta online, dar care pot deveni disponibile foarte rapid si usor. Mediile utilizate pentru acest tip de salvari pornesc de la dischete, CD-uri, pana la matrici de discuri optice (jukebox). Salvarea de tip nearline ofera un mecanism puternic, furnizand solutii rapide, usor accesibile, sigure si cu capacitati de stocare ridicate. Costurile pot fi destul de ridicate si in acest caz si suplimentar trebuie asigurat un spatiu fizic de stocare.

Salvarile offline sunt varianta cel mai des utilizata. Aceste salvari copiaza datele pe medii convenabile si care pot fi inlocuite, folosind cel mai adesea si tehnici de compresie. Mediul cel mai utilizat sunt benzile magnetice. Dezavantajul principal consta in viteza scazuta de salvare si restaurare a datelor si in atentia deosebita care trebuie acordata manipularii benzilor. Costurile sunt rezonabile si spatiul necesar stocarii fizice a benzilor nu este prea mare.

Dispozitive utilizate pentru salvari offline

Exista mai multe tipuri de dispozitive disponibile pentru salvari offline, fiecare avand propriile avantaje si dezavantaje.

Proprietary Tape Cartridges (PTC) sunt dispozitive de salvare bazate pe sistemul 3M TRAVAN, si sunt cele mai folosite in statiile de lucru individuale. Sunt foarte lente si cu capacitate de stocare destul de limitata. Sunt foarte ieftine. Nu sunt recomandate pentru utilizarea pe calculatoare conectate in retea.

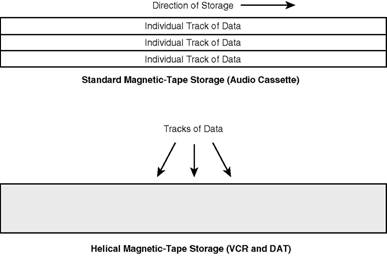

Digital Audio Tape (DAT) reprezinta mediul de salvare cel mai des utilizat in retele mici si mijlocii. Dispozitivele DAT sunt versiunea pentru date a casetelor digitale audio si video si folosesc aceeasi metoda helicoidala de sriere si citire a datelor ca si aparatele video. In acest fel volumul de date care poate fi stocat este destul de mare. In Fig.4.1. se prezinta modul de scriere elicoidal.

Fig.4.1.

La ora actuala se folosesc casete DAT cu latimea de 4 mm si cu latimea de 8 mm. Capacitatea si viteza de salvare depind de standardul folosit. Capacitatea de salvare poate ajunge la 12 GB sau 24 GB cu compresie, iar viteza de salvare in cazul folosirii unui controler SCSI se apropie de 50-60 MB min. Dispozitivele DAT pot fi amplasate si in cutii de tip jukebox, care asigura schimbarea automata a benzilor, cand este necesara salvarea unui volum mai mare de date.

Dispozitive DAT sunt relativ ieftine si sunt suportate de multe sisteme de operare. Dezavantajul principal este faptul ca sunt destul de lente si necesita o curatire foarte frecventa, deoarece benzile murdaresc destul de tare capul de scriere-citire.

Digital Linear Tape (DLT) este un standard mai nou, care foloseste benzi mai mari decat DAT. Viteza de stocare a acestor dispozitive ajunge la 100 MB min, iar capacitatea de stocare este de 40 GB sau 80 GB cu compresie. Aceste dispozitive sunt utilizate in retele medii si mari, pentru salvari in timp real si rapid si sunt mult mai fiabile si mai robuste decat DAT. Costul lor este destul de ridicat.

Advanced Intelligent Tape (AIT) este cea mai noua solutie de salvare si din acest motiv nu este suportat inca de prea multe sisteme de operare. Pe o caseta cu latimea de 8 mm se pot salva pana la 50 GB de date cu o viteza de 300 MB/min. Fiecare caseta are inclus un controler electronic care administreaza compresia, salvarea si catalogarea informatiilor, crescand astfel viteza si fiabilitatea. Sunt foarte scumpe si folosirea lor la ora actuala este destul de restransa.

Metode de salvare

Teoria salvarilor de siguranta, motivele si modalitatile de realizare nu s-au schimbat din momemtul cand a aparut pentru prima data ideea acestor salvari. Indiferent de solutia si software-ul folosit pentru realizarea copiilor de siguranta, principalele caracteristici raman aceleasi.

Metodele de salvare sunt utilizate pentru a stabili ce trebuie salvat din totalitatea informatiilor continute pe hard-disk. Exista cinci metode de salvare: normala (completa), incrementala, diferentiala, prin copiere si la anumite intervale de timp.

Fiecarui fisier aflat intr-o partitie FAT, FAT32, NFS, NTFS ii corespunde un bit de arhiva, care arata daca fisierul respectiv a fost inclus intr-o copie de siguranta sau nu. Valoarea FALSE a bitului de arhiva specifica faptul ca fisierul a fost inclus intr-o salvare de siguranta. Daca un fisier a fost inclus intr-o salvare de siguranta si ulterior salvarii a fost modificat, bitul de arhiva este trecut la valoarea TRUE. O metoda usoara de a retine acest aspect este daca ne gandim la raspunsul pe care il dam la intrebarea "Trebuie inclus fisierul x in salvarea de siguranta ?". Valoarea TRUE inseamna ca raspunsul la intrebare este da si fisierul trebuie inclus in copia de siguranta.

Salvarile de siguranta normale (complete) salveaza toate fisierele specificate, fara a tine cont de valoarea bitului de arhiva (fisierele sunt incluse in copia de siguranta chiar daca bitul de arhiva are valoarea FALSE). In timpul salvarii valoarea bitului de arhiva pentru fiecare fisier inclus in copia de siguranta este setat la valoarea FALSE.

Salvarile de siguranta incrementale verifica satrea bitului de arhivare inainte de a include un fisier in copia de siguranta. Daca bitul de arhiva are valoarea TRUE, atunci fisierul este inclus in copia de siguranta, iar valoarea bitului de arhiva este schimbata in FALSE.

Salvarea de siguranta diferentiala este identica cu salvarea incrementala din punct de vedere al modului de a decide daca un fisier va fi inclus sau nu in copia de siguranta. Singura diferenta este aceea ca dupa salvarea unui fisier al carui bit de arhiva a fost TRUE, bitul de arhiva ramane nemodificat (pastreaza valoarea TRUE).

Salvarea de siguranta prin copiere include in copia de siguranta toate fisierele fara a tine cont de valoarea bitului de arhiva. Spre deosebire de salvarea completa nu modifica valoarea bitului de arhiva de la TRUE la FALSE dupa salvare.

Salvarile de siguranta la intervale de timp nu tin cont de starea bitului de arhiva, dar iau in considerare data la care a fost modificat un fisier.

Dimensiunea finala si durata de realizare a unei copii de siguranta depinde de metoda de salvare aleasa. Salvarile care includ toate fisierele dureaza cel mai mult (chiar si cateva ore), iar spatiul necesar pentru realizarea copiilor de siguranta este mare. Salvarile incrementale, diferentiale si la intervale de timp pot dura mai putin si ocupa mai putin spatiu. La refacerea completa a unui sistem, daca s-a folosit o strategie cu salvari increementale, diferentiale sau la intervale de timp este necesar mai mult timp, deoarece trebuie inceput cu refacerea ultimei salvari complete, dupa care trebuie refacute fisierele din toate salvarile incrementale, diferentiale sau la intervale de timp, realizate pana la momentul cand s-a produs evenimentul distrugator.

Strategii de realizare a copiilor de siguranta

Realizarea copiilor de siguranta nu implica posibilitatea refacerii complete a tuturor datelor existente in sistem la momentul producerii unui eveniment care afecteaza aceste date. Toate datele noi si modificarile efectuate din momentul realizarii ultimei copii de siguranta si pana in momentul producerii evenimentului distrugator vor fi pierdute. In functie de volumul de date cu care se opereaza, trebuie aleasa acea strategie de realizare a salvarilor de siguranta care sa ne asigure o pierdere minima de date si un timp optim de refacere a datelor.

Exista trei strategii de salvare de siguranta: normale, normale/incrementale si normale/diferentiale. Toate strategiile implica utilizarea mai multor medii de stocare a informatiilor si o rotire a utilizarii acestor medii. Nu este recomandata utilizarea unui singur mediu de salvare (banda), deoarece evenimentul distrugator se poate produce chiar in timpul efectuarii salvarii de siguranta si in acest caz se pierd atat datele originale cat si copia de siguranta care e compromisa datorita suprascrierii. In cazul in care se face doar o singura salvare pe zi este recomandat ca aceasta sa fie programata sa se deruleze pe timpul noptii.

In cazul in care exista timp suficient si nu avem un volum excesiv de mare de date de salvat cel mi eficient este sa se utilizeze o strategie de salvari normale (complete). Aceasta strategie implica si folosirea unui numar redus de medii de stocarea a copiilor de siguranta (in principiu 2 benzi sunt suficiente; una e folosita pentru salvari in zilele pare, de exemplu, iar cealalta in zilele impare). Deoarece benzile magnetice au un numar de folosiri specificat in catalog, aceata strategie necesita inlocuirea mai frecventa a benzilor. Restaurarea datelor in cazul folosirii acestei strategii necesita doar un singur set de salvari de siguranta (ultima salvare). In cel mai defavorabil caz, volumul de date pierdut este cel din ultimele 2 zile (daca evenimentul distrugator s-a produs chiar inainte de a efectua salvarea pentru ziua curenta si banda pe care s-a efectuat ultima salvare este neutilizabila). Binenteles ca pentru a mari siguranta se pot folosi si mai multe benzi.

Daca este necesar ca salvarea sa se faca rapid, fara sa conteze prea mult cat dureaza restaurarea datelor, cea mai buna strategie este cea normala/incrementala. Daca dorim ca restaurarea sa se incadreze totusi intr-un timp mai scurt se poate utiliza o strategie normala/diferentiala, care are o durata de salvare ceva mai mare, dar o durata de restaurare mai scurta decat varianta normala/incrementala. Aceste metode impun folosirea unui numar mai mare de medii de stocare care trebuie rotite pe baza unei scheme. Cea mai simpla schema de rotire este cea care foloseste 8 benzi numita si schema saptamanala. (Exista si scheme cu mai multe benzi, cum ar fi schema bilunara, schema lunara, etc sau scheme chiar mai complexe la nivel de ore). In Fig.4.2. se prezinta schema de rotire saptamanala.

|

Saptamana 1 Vineri |

Sambata |

Duminica |

Luni |

Marti |

Miercuri |

Joi |

|

|

Normala Banda #1 |

Incrementala Banda #2 |

Incrementala Banda #3 |

Incrementala Banda #4 |

Incrementala Banda #5 |

Incrementala Banda #6 |

Incrementala Banda #7 |

|

|

Saptamana 2 Vineri |

Sambata |

Duminica |

Luni |

Marti |

Miercuri |

Joi |

|

|

Normala Banda #8 |

Incrementala Banda #2 |

Incrementala Banda #3 |

Incrementala Banda #4 |

Incrementala Banda #5 |

Incrementala Banda #6 |

Incrementala Banda #7 |

|

|

Saptamana 1 Vineri |

Sambata |

Duminica |

Luni |

Marti |

Miercuri |

Joi |

|

|

Normala Banda #1 |

Incrementala Banda #2 |

Incrementala Banda #3 |

Incrementala Banda #4 |

Incrementala Banda #5 |

Incrementala Banda #6 |

Incrementala Banda #7 |

Fig.4.2.

Indiferent de schema utilizata se considera ca zi de incepere ziua de vineri, deoarece este sfarsitul saptamanii si este de dorit sa se realizeze copia de siguranta cat mai repede dupa terminarea programului de lucru. Salvarile facute vinerea sunt salvari complete. Este recomandata efectuarea salvarilor si in zilele de weekend, chiar daca nu se lucreaza. Aparitia unui eveniment distrugator in saptamana 1, marti, pentru reconstituirea datelor este necasar sa se refaca datele de pe banda #1, urmata de refacerea dateleor de pe banda #2, banda #3 si banda #4. Evenimentul distrugator poate sa apara in timpul efectuarii copiei de siguranta din ziua de vineri din saptamana 2. Daca am fi folosit banda #1 pentru aceasta salvare, posibilitatea de reconstituire a datelor ar fi fost compromisa. Din acest motiv se foloseste o alta banda cu numarul 8. In cazul in care se doreste pastrarea unei arhive cu tranzactiile saptamanale, banda folosita vinerea poate fi inlocuite cu o banda noua in fiecare saptamana.

Schema de mai sus este identica si in cazul strategiei normala/diferentiala, dar se inlocuiesc salvarile incrementale cu salvari diferentiale. Diferenta principala este ca datele din zilele de luni sunt salvate in zilele de marti, miercuri si joi. Din acest motiv se reduce timpul necesar refacerii datelor, nemaifiind necesara utilizarea tuturor benzilor, ci numai a benzii cu ultima salvare completa si a benzii cu ultima salvare diferentiala. Este mai utila daca se doreste sa se renunte la salvarile pe durata weekend-ului, daca nu se lucreaza.

Sistemele foarte sensibile si care necesita o siguranta sporita a datelor pot implementa solutii de salvare foarte complexe in care salvarea sa se faca pe mai multe dispozitive simultan sau cu un decalaj de timp programat. Exista implementate si siteme de clustere de salvare, in care informatia este descompusa in mai multe felii, si fiecare felie este salvata la locatii diferite. In general in acest caz fiecare felie este salvata la minim 2 locatii diferite, astfel incat caderea unei locatii sa nu afecteze posibilitatea de restaurare a informatiei.

Modul de pastrare a copiilor de siguranta si de asigurare a calitatii acestora

Atunci cand vorbim de salvarile de siguranta trebuie sa avem in vedere si modul in care asiguram securitatea mediilor de stocare. O persoana rau intentionata poate distruge atat datele de pe server cat ti benzile cu salvari de siguranta, daca are acces la ele. Deasemenea evenimente catastrofale cum sunt incendiile, inundatiile, cutremurele pot distruge atat serverul si datele de pe el cat si benzile cu salvarile de siguranta.

Benzile cu copiile de siguranta trebuie stocate intr-un loc securizat, intr-un seif care sa asigure protectie atat la furt cat si la incendii, inundatii, campuri electrice puternice. Este recomandata, daca este posibila, stocarea benzilor la o alta locatie decat cea in care se afla serverul.

Pentru a pastra o evidenta clara este obligatorie etichetarea fiecarei benzi cu numarul ei si data cand a fost folosita prima data si intretinerea a doua lista. O lista trebuie sa cuprinda numarul benzii, data in care s-a facut salvarea si metoda de salvare folosita. A doua lista trebuie sa cuprinda planificarea salvarilor, precizand ce banda va fi folosita pentru fiecare zi.

Este obligatorie activarea jurnalelor activitatii de salvare si consultarea acestora dupa fiecare salvare.

Trebuie avut in vedere si numarul maxim de utilizari ale unei benzi, garantat de producator in fisa tehnica. Chiar daca o banda nu pare a fi afectata de numarul de reutilizari, riscul de a avea o salvare neutilizabila este foarte crescut, odata cu expirarea numarului de salvari garantat de producator.

Un alt element important este intretinerea in coditii foarte bune a capului de scriere citire al unitatii de salvare. Se recomanda ca cel putin o data pe luna capul dispozitivului de salvare sa fie curatat utilizand o banda speciala destinata acestui scop.

Pentru a ne asigura ca obtinem o copie de siguranta care contine toate fisierele care trebuie salvate, este obligatoriu sa se verifice fiecare server sau calculator care contine aceste fisiere, pentru a nu avea programat si activat un sistem de oprire automata la o anumita ora. Exista riscul ca un anumit calculator sa fie oprit la ora la care este programat sa se efectueze salvarea, lucru care poate sa nu fie semnalat in jurnalul procesului de salvare. Din acest punct de vedere este utila restrictionarea accesului la butonul de oprire-pornire al calculatorului respectiv si plasarea pe calculator a unei etichete care sa avertizeze utilizatori sa nu opreasca calculatorul ("NU OPRITI. DATELE SE SALVEAZA PE TIMPUL NOPTII").

Nu in ultimul rand trebuie acordata atentie schimbarii benzilor din dispozitivul de salvare, astfel incat sa avem banda corespunzatoare si sa nu se suprascrie banda din ziua precedenta.